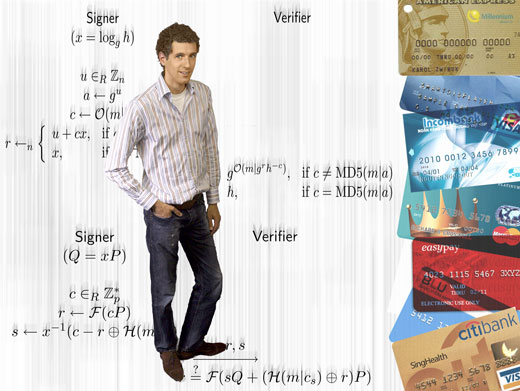

“Bij een digitale handtekening onder een miljoenentransactie wil je zeker zijn dat die afkomstig is van de rekeninghouder en niet van een frauderende medewerker. Om dat te garanderen worden er cryptografische technieken gebruikt. Ik heb onderzoek gedaan naar hoe je de veiligheid van zo’n techniek kan bewijzen.“ Wiskundestudent Rob van Esch studeert af bij de vakgroep Coderingstheorie en cryptologie. Zijn onderzoek deed hij op verzoek van het Nederlands Bureau voor Verbindingsbeveiliging in Den Haag. “Ik ben begonnen met een literatuuronderzoek naar de veiligheid van cryptografische methoden.” In wiskundige termen is een methode ‘bewijsbaar veilig’, als hij te herleiden is tot een wiskundig probleem dat met de computerkracht van tegenwoordig niet te kraken is. “Een bekend voorbeeld van een probleem dat als onoplosbaar wordt gezien, is het priemfactorenprobleem.” Kort door de bocht komt het priemgetallenprobleem erop neer dat het makkelijk is om de priemgetallen 67 en 41 met elkaar te vermenigvuldigen, maar moeilijk om in het getal 2747 deze priemdelers te herkennen. “Het ontbinden in priemfactoren kost bij grote getallen zoveel rekenkracht, dat een onderschepper het bericht niet snel kan kraken.” De inventarisatie van Van Esch zal een handig hulpmiddel zijn voor vakgenoten. Daarnaast onderzocht hij een fundamenteel probleem van het huidige veiligheidsonderzoek. “Soms kun je niet bewijzen dat een methode veilig is, zonder een extra aanname te doen. Die extra aanname kun je zien als wiskundig gereedschap, waarmee je het probleem klein kan krijgen.” Binnen het vakgebied gaat een felle discussie, of je die extra aanname wel mag doen. “Er zijn ingewikkelde cryptografische schema’s bedacht, die volgens de theorie wel veilig zijn en in de praktijk niet.” Dat is echter geen reden om de hele gereedschapskist dan maar weg te gooien. Een groot deel van de schema’s blijkt in de praktijk wél betrouwbaar te zijn. “Er zijn twee veelgebruikte gereedschappen die allebei niet helemaal 100 procent waterdicht zijn. Wat collega’s nu hebben gedaan, is cryptografische schema’s uitwerken die volgens beide gereedschappen veilig zijn. Als een van die twee uiteindelijk toch niet blijkt te kloppen, heb je de tweede nog.” Double Dutch in de cryptografie dus. Van Esch werkte het tweede veiligheidsbewijs uit voor een aantal methoden, zodat die ook dubbel veilig waren. Het werk beviel hem goed: “Pen en papier, en dan puzzelen.” De student schrijft nog een dikke maand aan zijn verslag. Over werk zoeken, maakt hij zich nog geen zorgen, ‘wiskundigen kunnen overal terecht’.

Tekst: Anouck Vrouwe

Fotomontage: Rien Meulman

|